黑客正利用DeepSeek和Claude来自动化、流水线、高频率、大规模地攻击全球的FortiGate防火墙。

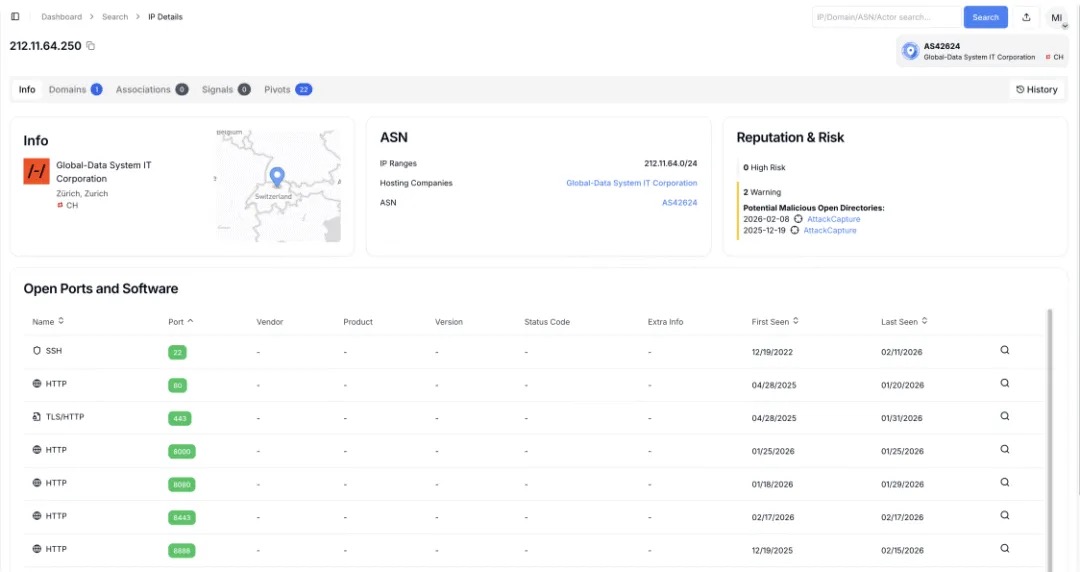

2026年2月初,研究人员发现一台运行SimpleHTTP的服务器(212.11.64[.]250:9999)因目录权限配置不当,公开暴露了1,400+文件、139个子目录,其中包括被盗的FortiGate配置、Active Directory映射、凭据与哈希转储、漏洞利用代码以及详细的攻击手册。更关键的是:这台基础设施并非单纯“文件共享盘”。在Hunt.io的Attack Capture中,它被识别为仍在活跃的C2与中转/投放节点,具备实际作战用途。据悉,该基础设施由瑞士的一家服务商托管。

披露信息显示,这些数据与多起已确认的入侵有关联,包括:亚太地区某工业气体公司、土耳其某电信服务商,以及亚洲某大型媒体公司。同时,材料中还出现了对韩国、埃及、越南、肯尼亚等地区目标进行侦察的线索。

历史遥测还表明:同一主机在2025年12月中旬也曾出现类似“开放目录”暴露,目录中不仅包含大量相同工具链,还出现更多受害者数据,说明这并非偶发泄露,而是长期运作中的一环。此外,该服务器上的日志与SSH历史记录显示,它曾直接修改多个国家/地区FortiGate设备的配置,进一步坐实其在真实攻击中的操作角色。

大模型被用在“提速”,而不是“挖新洞”。

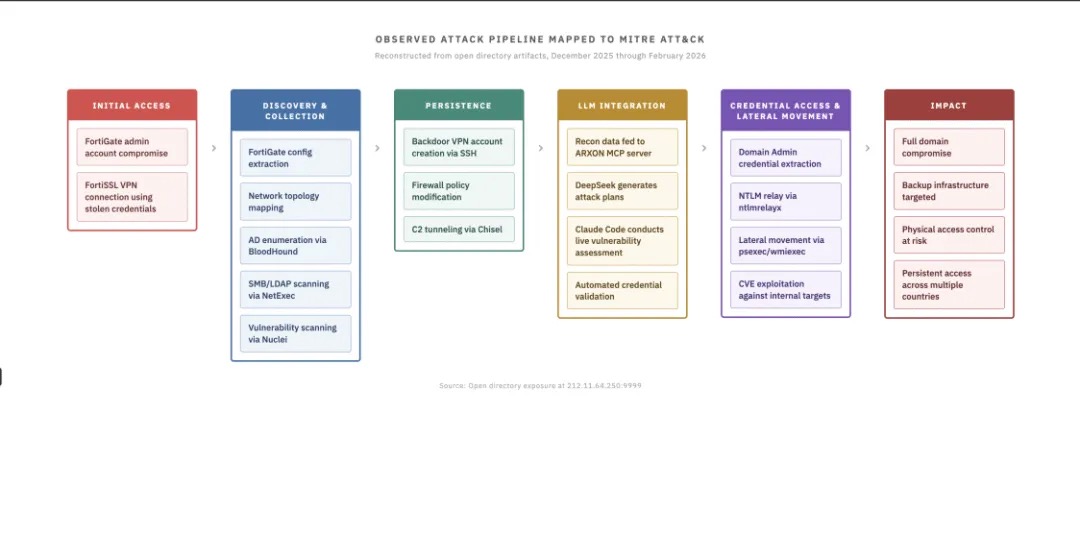

与“AI帮助发现新漏洞”的研究型场景不同,本次更值得关注的是:攻击者用大模型扩容并提速渗透流程中大量重复、标准化的工作。

- DeepSeek:用于消化侦察输出与FortiGate配置备份,生成结构化攻击计划,例如通往Domain Admin的优先路径、关键凭据的重点搜寻位置,以及高价值内部目标(如Oracle数据库、生物识别设备等)。

- Claude:其编码/代理能力被用于在入侵过程中生成漏洞评估报告,并被配置为运行或编排常见进攻工具(如 mpacket、Metasploit模块与哈希破解工具),在部分环节几乎不需要逐条人工确认。

两个关键组件:ARXON(MCP桥)+ CHECKER2(并行扫描编排)。

攻击链条中出现一个自定义的Model Context Protocol(MCP)服务器ARXON,作为数据与模型之间的“桥”,并为每个目标维护持续增长的知识库。其自动化流程大致为:吸收被盗VPN / FortiGate配置→推导内网拓扑→调用DeepSeek 生成攻击规划→再将与具体脚本/动作绑定的任务交给 Claude 执行或生成。

另一个组件CHECKER2使用Go编写,并通过Docker部署,用于并行进行VPN 扫描与目标排队。日志显示有2,500+台FortiGate设备、覆盖100+个国家/地区被加入队列,准备进行自动化访问尝试。

材料还记录了一次针对工业气体公司的完整入侵链条:攻击者从分支机构一台FortiGate-40F设备的只读管理员权限起步,拉取完整配置备份,获得网络分段拓扑、SSL VPN设置、50个VPN用户信息,以及与AD相关的LDAP绑定细节。文中推测攻击者可能结合Fortinet的CVE-2019-6693(硬编码加密密钥问题)相关脚本解密存储凭据并进行验证,随后通过SSL VPN进入内网分段开展自动化探测与横向。在此过程中,日志出现了Impacket的ntlmrelayx.py等工具活动,并提到对QNAPNAS、Veeam备份服务器(SMB signing未启用)等资产的关注。

从“开源框架”到“自研套件”:自动化程度持续升级。

2025年12月的暴露记录显示,攻击者早期使用过HexStrike(开源MCP框架)让大模型操控渗透工具;到2026年2月,该操作者已用自研的ARXON与CHECKER2组件取代HexStrike,显示其从“半手动的AI辅助测试”转向一套面向FortiGate边缘设备的全自动化利用流水线。

多家安全厂商的威胁情报进一步将这套基础设施与一名讲俄语、以经济利益为目的的攻击者关联起来:该攻击者在2026年1月至2月中旬期间,至少在55个国家/地区攻陷了600+台FortiGate防火墙。其主要手法并非依赖零日漏洞,而是滥用暴露在公网的管理接口以及薄弱的单因素凭证。

对防御方而言,这一案例凸显了几项优先事项:尽可能通过关闭公网FortiGate 管理端口来降低攻击面;对所有VPN与管理访问强制启用MFA/强MFA;并及时修补被广泛利用的Fortinet漏洞(如CVE‑2019‑6693)以及更新的FortiOS相关问题。同时,应持续监控:是否出现未授权的VPN账号、来自陌生基础设施的异常SSH登录、以及边缘防火墙上“悄无声息”的策略变更。因为在AI驱动的工作流加持下,从初始入侵到横向移动、再到获取域控权限(Domain Admin/域控主导权)的时间窗口会被显著压缩。

评论